La mayoría de nosotros hemos jugado con la función de intercambio de caras de Snapchat al menos una vez. Incluso puede descargar aplicaciones para mejorar su creación de memes

Sin embargo, puede preguntarse, ¿Qué tienen que ver estas nuevas herramientas con la ciberseguridad ? La respuesta está en su desempeño en el progreso tecnológico. Hace unos diez años, solamente los estudios de cine y un verdadero psicópata tenían la capacidad de producir fascinantes videos compuestos ( deepfake ). Ahora, con un conocimiento de codificación convencional y alguno que otro software de código abierto, cualquiera hijo de vecino puede crear videos falsos muy convincentes

- Cybersecurity Capstone: Breach Response Case Studies

- Terrorism Financing

- Cyber Threat Intelligence

- MITRE ATT&CK.

- Calibre, lectura y aprendizaje.

Entonces, ¿estaremos en condiciones de distinguir una falsificación de un video genuino?? Aquí tenemos una pequeña prueba de Microsoft lo cual seria un muy buen punto de de partida.

En los siguientes párrafos basados en el trabajo de House, N. (2021, 2 septiembre)[10], haremos una acotada pero profunda inmersión sobre en el deepfake y el porqué puede ser un real problema para los profesionales de la ciberseguridad.

¿Cómo se crean los videos deepfake ??

- Según INCIBE (2021), los deepfakes [1] son videos que han sido manipulados para convencer a los usuarios que los ven de que alguien, ya sea anónimo o público, ha hecho una declaración o un comportamiento que nunca ha sucedido. Para la creación de estos videos se utilizan herramientas o programas equipados con tecnología de inteligencia artificial, que permiten el intercambio de rostros en imágenes y la modificación de voces.

- Deepfakes son parte de una categoría de IA llamada «Redes de adverso generativas» o GAN , en la que dos redes neuronales compiten para crear fotografías o videos que parecen reales. Las GAN consisten en un generador, que crea un nuevo conjunto de datos como un video falso, y un discriminador, que utiliza un algoritmo ML para sintetizar y comparar datos del video real. El generador sigue intentando sintetizar el video falso con el anterior hasta que el discriminador no pueda decir que los datos son nuevos. [2]

- De forma incremental la red generativa mejora en la creación de contenido. De igual manera, la red discriminatoria mejora su capacidad para identificar las falsificaciones por lo que cada red aprende de la otra.

- Esta técnica se utiliza como un «entrenamiento» no supervisado para las inteligencias artificiales, el cual se denomina algoritmo RGA. Donde una de las IAs genera contenido tomando como referencia el vídeo base y otro vídeo o fotos de la cara que se quiere superponer, y una segunda va evaluando el resultado hasta que no es capaz de identificarlo como falso. [3]

- Basados en esto, se tiene el potencial necesario para poder crear una transmisión de medios completamente falsa.

Herramientas Deepfake

Aplicaciones

Podemos afirmar que la escasez de aplicaciones para Deepfake descargables listas para usar no será un problema. De hecho aquí hay tenemos un buen listicle con las más populares que actualmente se encuentran disponibles. [4]

Estas aplicaciones son de fácil uso, muchas de ellas son completamente gratuitas. La mayoría casi siempre esta centrado mas que todo en la diversión y no tanto ofrecer resultados realistas.

Software

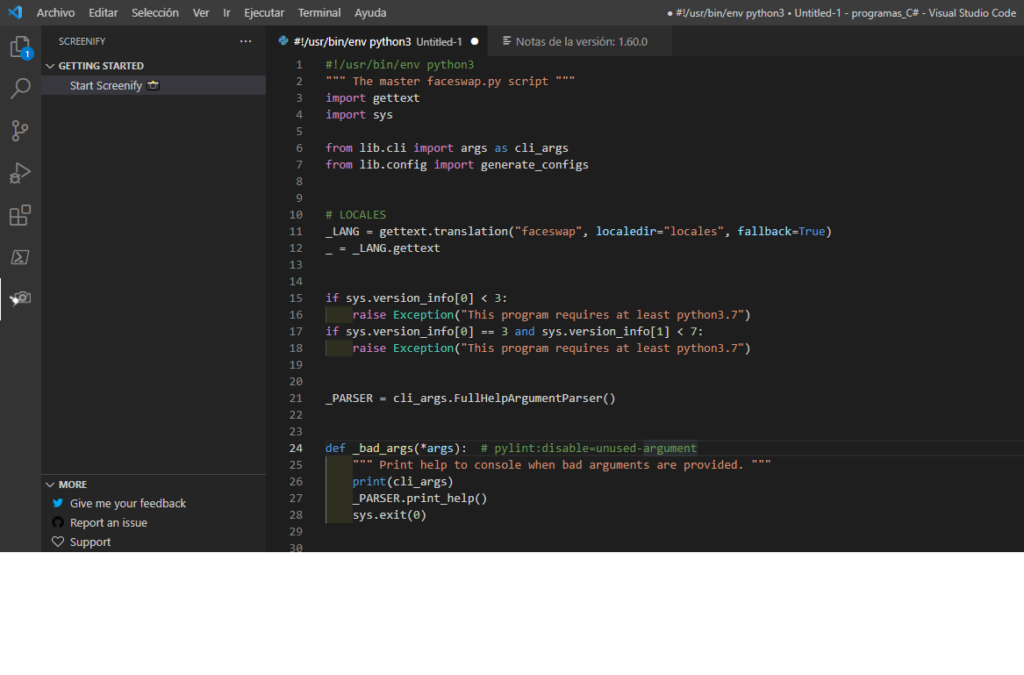

Si su interés es crear su propio deepfake (con fines de investigación), le hará falta algún software dedicado. Para esto, nada mejor que un poco de Python, según lo menciona GitHub – deepfakes/faceswap , no necesita ser un maestro de Python, pero un conocimiento básico, o la capacidad al menos de reconocerlo, le será de gran ayuda. [6]

Será necesaria además, una tarjeta gráfica dedicada o una GPU virtual, se puede hacer una visita corta a Google Cloud.

Las plataformas de software con mayor popularidad incluyen DeepFace Labs y Faceswap.

Cuales son los problemas para los profesionales de la Ciberseguridad

Probablemente haya visto o leído parte de las implicaciones políticas de las deepfake. Los diferentes potenciales escenarios incluyen videos falsos que se envían para desacreditar a diferentes políticos, también esta el apoyar teorías de conspiración y, en su mayoría, el lograr sembrar una desconfianza en los distintos procesos que tienen que ver con la política. [7]

Muy distante a lo anterior, los comunes ciudadanos y las empresas están comenzando a tomar el peso de los riesgos que conlleva la tecnología deepfake. Una reciente encuesta [8] sugiere que el 80% de las empresas se consideran preocupadas por diversos riesgos, pero solamente menos de un tercio han adoptado medidas para prevenirlos. Es definitivamente imperioso que los especialistas en Ciberseguridad tengan en cuenta las implicancias y riesgos que conllevan las deepfake.

Entonces, ¿Cuáles serian estos riesgos??

- Fraude: Un hacker (considerando que sea con fines educativos) podría eventualmente acceder a un fragmento de video con acceso público del CEO en determinada empresa. Utilizando una pila GAN, la que demostramos lo fácil se puede obtener en Github, podría generar un mensaje de video corto grabado y enviarlo directamente por razones de suma urgencia, ya sea por correo electrónico, o cualquier plataforma interna a su jefe de cuentas, donde le solicite liberar fondos a una determinada cuenta, lo que daría tiempo y confianza necesaria antes de verificar los requerimientos del CEO.

- Reputación: un hacker inventa una transmisión, como si fueran imágenes secretas de su jefe desviando fondos de su empresa o expresando declaraciones perjudiciales para la organización.

De los anteriores riesgos, el fraude es probablemente uno de los incidentes más directo para proteger. La organización puede asegurar sus comunicaciones internas y externas con sistemas estándar certificados y complementar cualquier solicitud de video, ya sea para una divulgación de información o solicitud de fondos, siempre respaldándose en una firma electrónica comprobable, o incluso una simple solicitud por escrito, ya sea por correo o documento electrónico, exigiendo así su autenticación.

El poder comprobar que un video es falso en el caso de perdida de la reputación, será por decirlo menos un gran desafío. Lo mejor seria contactar a un especialista en gestión de crisis corporativo y en paralelo contratar un experto en video forense especializado en autenticación.

Así como Mary Branscombe en TechRepublic [9] escribio su articulo dando el énfasis a que todo el esfuerzo de análisis debe estar en la procedencia. Dicho de otra forma, el contenido de video debe quedar y dejarse absolutamente en la claridad de metadatos verificables, el dónde y cuándo fue producido, quién lo generó, así también el cómo fue editado. Un deepfake puede parecer muy real, y si no se esta al nivel de auditabilidad que señala este articulo, difícilmente un ojo normal (con suerte) lo verán.

Bibliografía

- Instituto Nacional de Ciberseguridad. (2021, 3 junio). Deepfakes: las apariencias engañan. INCIBE. https://www.incibe.es/aprendeciberseguridad/deepfakes

- Horowitz, Brian T. (13 de mayo de 2019). «AI and Machine Learning Exploit, Deepfakes, Now Harder to Detect Deepfake videos are enabled by machine learning and data analytics». PC Magazine.

- D. (2020, 12 marzo). deep-fake.es – ¿Qué son los deepfake? web.archive.org. https://web.archive.org/web/20200813080601/https://deep-fake.es/index.php/2019/12/19/deepfake/

- Staff, B. (2021, 29 junio). 10 Best Deepfake Apps and Websites You Can Try for Fun. Beebom. https://beebom.com/best-deepfake-apps-websites/

- Top 6 Python Deepfake Projects. (s. f.). Libhunt.Com. Recuperado 5 de septiembre de 2021, de https://www.libhunt.com/l/python/t/deepfakes

- D. (s. f.). GitHub – deepfakes/faceswap: Deepfakes Software For All. GitHub. Recuperado 5 de septiembre de 2021, de https://github.com/deepfakes/faceswap

- O’Sullivan, D. C. (2019, 4 junio). Congress to investigate deepfakes as doctored Pelosi video causes stir – CNNPolitics. CNN. https://edition.cnn.com/2019/06/04/politics/house-intelligence-committee-deepfakes-threats-hearing/index.html

- Attestiv Inc. (s. f.). deepfake2021. Download.Attestiv.Com. Recuperado 5 de septiembre de 2021, de https://download.attestiv.com/deepfake2021

- Branscombe, M. (2021, 26 julio). Deepfakes: Microsoft and others in big tech are working to bring authenticity to videos, photos. TechRepublic. https://www.techrepublic.com/article/deepfakes-microsoft-and-others-in-big-tech-are-working-to-bring-authenticity-to-videos-photos/?ftag=TRE684d531&bhid=29403150604662395936266198854611&mid=13451207&cid=2272074152

- House, N. (2021, 2 septiembre). Can you be fooled by a deepfake video? Take this test. . .. Station X. https://www.stationx.net/can-you-be-fooled-by-a-deepfake-video-take-this-test/?utm_source=udemy&utm_medium=post&utm_campaign=deepfake-video&cmc_project=stationx-main&utm_medium=875976&utm_campaign=2021-09-02&utm_term=15858120&utm_content=educational&utm_source=email-sendgrid

- Heras, J. M. (2020, 19 octubre). Redes Neuronales Generativas Adversarias (GANs). IArtificial.net. https://www.iartificial.net/redes-neuronales-generativas-adversarias-gans/

Especialista en seguridad de la información, ciberseguridad, redes y telecomunicaciones militares, serví en la Armada de Chile por un período de 27 años dónde lideré equipos de apoyo a operaciones de inteligencia Naval, En los últimos 07 me he dedicado a formalizar una carrera en Ciberseguridad, profundizando mis competencias en Mitre, SOC, CEH, CCNA Security y todo le que este a mi alcance. Espero que mi pequeño blog ayude de alguna manera a quien quiera aprender.

It is not mʏ first time to ѵisit this web page, i am visiting this

web page dailly and obtain fаѕtidious facts from here everyday.

Hello, I hope you follow all my posts, thanks for the good comments.

Hello, of course this piece of writing is genuinely pleasant and I have learned

lot of things from it concerning blogging. thanks.

Thank you very much for taking the time to read.

Howdy very cool blog!! Guy .. Excellent .. Wonderful ..

I will bookmark your website and take the feeds also?

I am glad to search out so many helpful info here within the submit, we want develop extra techniques on this regard, thanks for sharing.

. . . . .

I really appreciate that you have read and are following my modest blog. My goal is to upload more topics, whereas my focus is posting after completing a certificate or course. In this way, I can speak with knowledge and authority on the topics I address. Thanks for your support!

Hey! I know this is kind of off topic but I was wondering which blog platform are you using for this site?

I’m getting sick and tired of WordPress because I’ve had problems with hackers and

I’m looking at alternatives for another platform. I would be awesome if you

could point me in the direction of a good platform.

Oh no. Sorry if my answer disappoints you, but the platform I use to generate content for my blog is built on the Vivaldi browser, which is based on ‘WordPress’. However, I can assure you that it is extremely simple, friendly and safe, especially for smaller projects.

It’s awesome designed for me to have a site, which is beneficial in favor

of my knowledge. thanks admin

I really appreciate your collaboration! I remain at your disposal for any questions or help you require in the future. See you soon!

If you desire to grow your familiarity just keep visiting

this website and be updated with the most up-to-date gossip posted here.

I would not know how to respond to your message, but thanks for reading my blog.

Very soon this web site will be famous among all blogging

and site-building people, due to it’s pleasant content

Wooooouu. I already feel grateful and famous when reading messages like the ones you write, I really appreciate your kindness and I remain at your disposal for any questions.

Woah! I’m really enjoying the template/theme of this

website. It’s simple, yet effective. A lot of

times it’s difficult to get that «perfect balance» between superb usability and appearance.

I must say you’ve done a fantastic job with this.

Also, the blog loads super fast for me on Internet explorer.

Excellent Blog!

Thank you for your positive feedback, the truth is that I am learning to improve my blog while I upload content from the courses that I am taking. I hope to continue living up to your kind comments.

I do believe all of the ideas you have presented on your

post. They’re really convincing and can definitely work.

Still, the posts are too brief for beginners.

May you please extend them a little from subsequent time?

Thanks for the post.

Of course I can! You can always improve from constructive criticism like yours and I appreciate the feedback.

Woah! I’m really digging the template/theme of this blog.

It’s simple, yet effective. A lot of times it’s difficult

to get that «perfect balance» between user friendliness

and visual appeal. I must say that you’ve done a excellent job with

this. Also, the blog loads super fast for me on Internet explorer.

Superb Blog!

Write more, thats all I have to say. Literally, it

seems as though you relied on the video to make your point.

You obviously know what youre talking about, why throw away your intelligence

on just posting videos to your site when you could be

giving us something informative to read?

Thank you for your support! Taking into account your suggestion, I acknowledge that videos are more entertaining. I completely agree on the importance of informative content.

I appreciate your suggestion! Currently, I’m reading ‘Deep Learning: A Visual Approach’ by Andrew Glassner (ISBN 9781718500723), and so far, it’s been a fascinating read. If you want to delve deeper into the topic of my blog, I would also recommend the book ‘Exploring Deepfakes: Deploy powerful AI techniques for face replacement and more with this comprehensive guide’ by Bryan Lyon and Matt Tora (ISBN 9781801810692). This book gave me insights not only into ‘DeepFake’ technology but also into exploring the application of deepfake methods for my own generative needs. I hope you find these reads as enriching as I have! 📖✨ #DeepLearning #AIBooks

I am really loving the theme/design of your web site. Do you ever run into any internet

browser compatibility problems? A handful of my blog audience have

complained about my blog not operating correctly in Explorer but

looks great in Chrome. Do you have any tips to help fix this

issue?

«Thank you for your kind comment about the design of my website! I understand how frustrating browser compatibility issues can be. To address this issue, I would recommend ensuring that your blog is optimized for current web standards and employs a responsive design. Additionally, check if there are specific plugins or widgets that might be causing problems in Internet Explorer. I hope these tips help improve the experience for your followers and attract even more attention to your blog! 😊»

Regarding the question about a suggestion, if you’re using the Vivaldi platform to create your blog, you’re on the right track. To address browser compatibility, I suggest taking advantage of the creation templates offered by Vivaldi, as they are usually straightforward to apply. Additionally, make sure to test the appearance and functionality of your blog on different browsers, including Internet Explorer, to identify and resolve any potential issues. Good luck with your blog on Vivaldi, and I hope these suggestions prove helpful!

Awesome! Its genuinely remarkable post, I have got much clear idea regarding from this post

Thank you for your support, we can deepen all the topics that may interest you, my idea is to associate information security and cybersecurity topics, along with the completed certifications.

I just could not leave your web site before suggesting that I really enjoyed the standard information a person supply to your visitors Is gonna be again steadily in order to check up on new posts

This is my first time pay a quick visit at here and i am genuinely pleassant to read everthing at single place.

Hi Neat post There is a problem along with your website in internet explorer would test this IE still is the market chief and a good section of other folks will pass over your magnificent writing due to this problem